防火墙在网络安全中扮演什么角色?如何正确配置防火墙?

- 电脑知识

- 2025-04-20

- 7

网络安全已经成为现代社会不可或缺的一部分,尤其是在数字化和网络化日益加深的今天,数据泄露、网络攻击等安全威胁对个人、企业和机构构成了严重威胁。在众多网络安全措施中,防火墙扮演了至关重要的角色。本文将详细介绍防火墙的作用以及如何正确配置防火墙,以确保网络环境的安全稳定。

什么是防火墙?

防火墙是一种网络安全系统,它根据预定的安全规则监控和控制进出网络的数据流。它可以是一个硬件设备,也可以是软件程序,或者两者结合的形式。其核心功能是建立一个屏障,用于阻止未授权的访问,同时允许授权的通信通过。

防火墙在网络安全中的角色

防止未授权访问

防火墙可以被配置为只允许特定的网络流量进入或离开受保护的网络。这意味着未经授权的流量将被阻止,从而减少了潜在的安全威胁。

过滤数据包

防火墙检查每个数据包,根据预设的规则判断数据包是否应该被允许进入网络。这包括检查数据包的来源、目的地以及所使用的端口和协议。

防止内部信息泄露

除了防止外部威胁,防火墙还可以控制内部网络的数据流,确保敏感信息不会被无授权地发送到外部网络。

记录和报告

大多数防火墙能够记录所有通过的数据包,为网络安全团队提供审计和监控的详细日志,有助于分析和防范未来的攻击。

如何正确配置防火墙?

评估需求

在配置防火墙之前,需要评估网络的安全需求,了解哪些服务和应用是必要的,哪些端口和协议需要开放,哪些需要关闭。

设定规则

根据评估结果,制定相应的规则。基本规则通常包括:

允许特定的入站和出站流量。

拒绝所有未明确允许的流量。

限制对内部网络的访问。

更新和维护

网络环境和安全威胁是持续变化的,因此需要定期更新防火墙的规则和软件,以应对新的威胁。

监控和日志分析

持续监控防火墙的状态,并分析日志文件,可以帮助及时发现异常行为,采取必要的措施。

正确配置防火墙的步骤

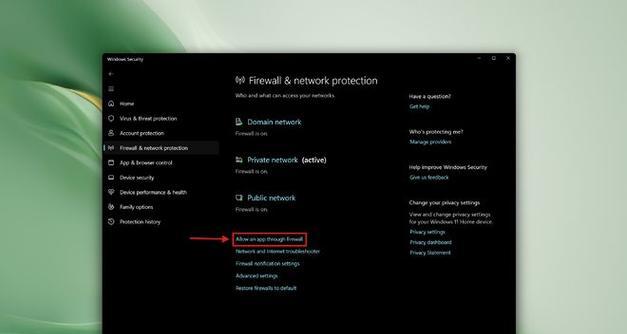

步骤一:安装防火墙

首先需要安装防火墙。对于个人用户,许多操作系统已内置了基本的防火墙。对于企业环境,可能需要配置更为复杂的硬件或软件防火墙。

步骤二:定义安全策略

制定安全策略,明确哪些服务是允许的,哪些IP地址或地址范围是可信的,哪些端口是开放的。

步骤三:配置规则

根据安全策略,细致地配置每一条防火墙规则。通常包括入站和出站规则,并确保规则设置合理,避免冲突。

步骤四:测试配置

在实施了新的防火墙规则之后,要进行测试,以确保规则能够正常工作,不会影响正常的网络通信。

步骤五:持续监控和调整

网络环境不断变化,新的安全威胁不断出现。需要持续监控网络流量和防火墙日志,根据需要调整防火墙设置。

常见问题与实用技巧

常见问题

防火墙规则过多会影响网络性能吗?

防火墙能否完全防止所有的网络攻击?

如何处理防火墙误报和漏报的情况?

实用技巧

使用分层防火墙策略可以提高效率和安全性。

定期进行渗透测试,以检验防火墙规则的有效性。

整合入侵检测系统(IDS)和入侵防御系统(IPS)可以提供更深层次的网络保护。

结语

防火墙是保障网络安全的重要工具,其正确配置对于维护网络环境的安全至关重要。通过对防火墙角色的了解和配置步骤的掌握,读者应能够自行建立和维护一个有效的防火墙系统,保护自己的网络环境不受攻击和威胁。

通过以上介绍,我们已经对防火墙在网络安全中的角色有了全面的认识,并掌握了如何正确配置防火墙的详细步骤。网络安全是一个不断进化的领域,掌握这些基础知识和技能对于任何希望保护自己网络的用户都是至关重要的。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。!

本文链接:https://www.yxbdsz.com/article-9767-1.html